|

||||

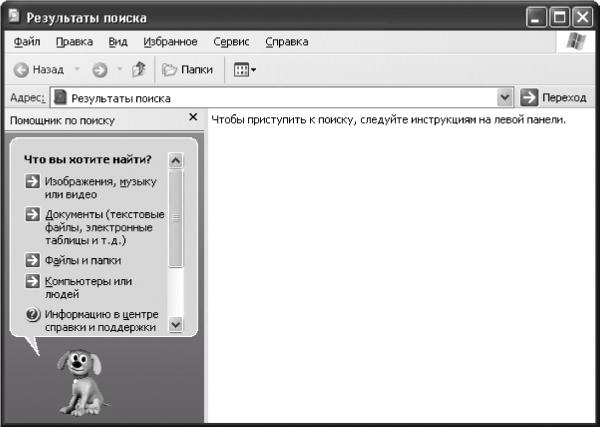

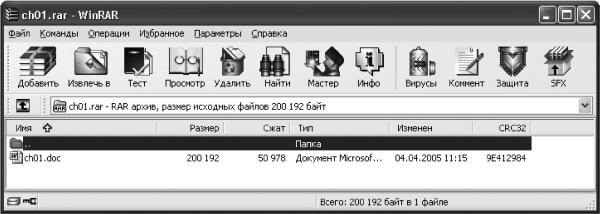

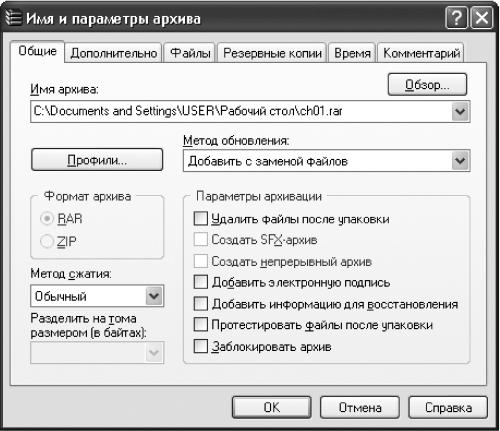

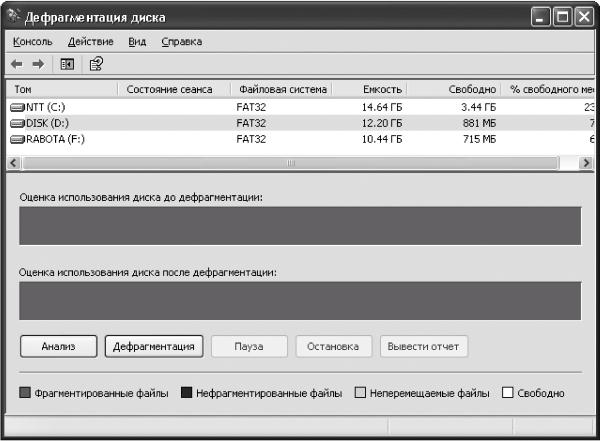

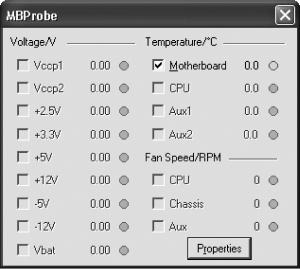

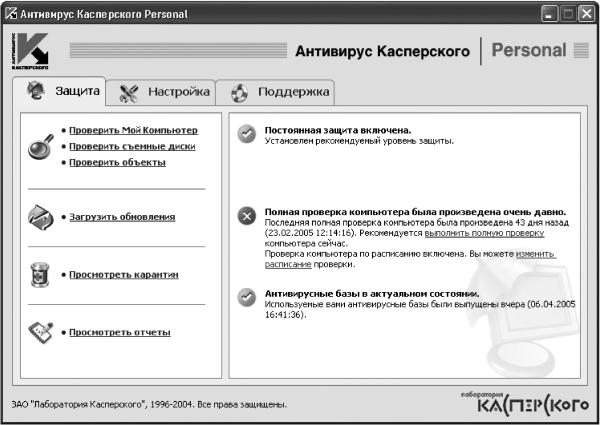

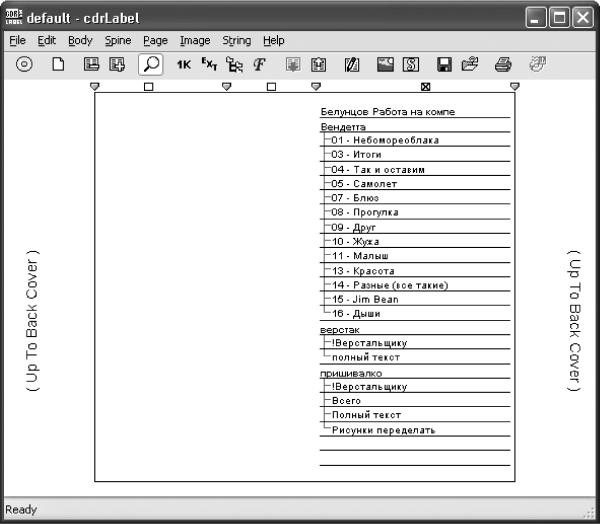

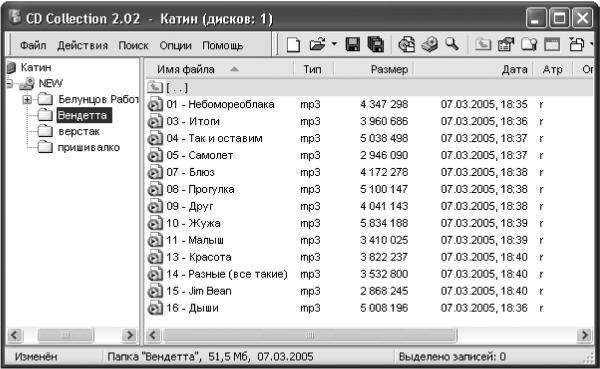

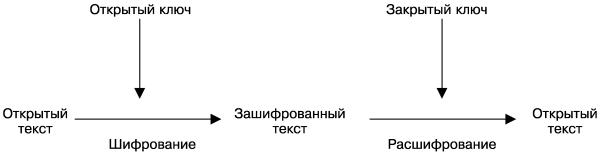

Часть 6Профилактические меры Глава 21Контроль за работой жесткого диска ¦ Сжатие данных. ¦ Дефрагментация файловой системы. ¦ Мониторинг состояния системы. ¦ Защита от вирусов. Применение профилактических мер позволит системе работать стабильно, а пользователю – не отвлекаться на различные системные ошибки и проблемы. Начнем с самого простого. Многие пользователи замечают, что компьютерная система с течением времени начинает работать хуже (например, появляются сообщения о системной ошибке, медленнее грузятся программы). Подобные вещи могут возникать из-за недостатка свободного места. Например, у вас есть несколько логических разделов, на одном из которых (C:) установлена система и программы, а на остальных (D:, E: и пр.) – рабочие файлы. Пользователям свойственно следить за свободным местом на рабочих дисках, забывая о системном диске, а ведь на него записывается много служебной информации. Если на диске остается менее 100 Мбайт свободного места, ОС Windows замедляет работу – ей некуда записывать многочисленные временные файлы, не говоря уж о файле подкачки. ПРИМЕЧАНИЕ. Файл подкачки – специальный системный файл, который используется как часть оперативной памяти, когда сама оперативная память заканчивается. Для поддержания нормальной работы ОС Windows необходимо время от времени проводить уборку на жестком диске. Прежде всего, удаленные в Корзину файлы продолжают занимать место на диске. Поэтому корзину периодически необходимо очищать, как выносить мусорное ведро из квартиры. Для очистки корзины достаточно щелкнуть на ее значке правой кнопкой мыши и выбрать из контекстного меню пункт Очистить корзину. Время от времени также необходимо удалять неиспользуемые файлы (либо переносить их на сменные носители – компакт-диски, DVD). Существуют специальные программы, которые упрощают эту задачу. Например, весьма полезная утилита такого рода входит в популярный программный пакет Norton Utilities. Она позволяет найти файлы на диске, которые не использовались в течение какого-либо времени, а также продублированные файлы. Все найденное программа может либо сжать, либо удалить, либо записать на внешний носитель. Существует и другой способ поиска давно неспользуемых файлов – с помощью системного поиска. Для этого выберите из меню Пуск пункт Найти. Откроется окно, показанное на рис. 21.1. Нажмите в левой части окна ссылку Файлы и папки. В качестве критериев поиска задайте *.*. Затем нажмите кнопку Когда были произведены последние изменения? установите переключатель в положение Указать диапазон и задайте нужный диапазон дат изменения, создания или последнего доступа к файлам. Среди найденных файлов найдите ненужные и удалите.  Рис. 21.1. Окно поиска. Сжатие данныхРедко используемые файлы, которые хочется все-таки держать на жестком диске, следует хранить в сжатом виде, чтобы они занимали меньше места. Сжатие файлов данных также может потребоваться, если в обычном виде они не помещаются на какой-либо носитель. При сжатии файлов используются специальные алгоритмы, которые позволяют уменьшить общий объем файла. Файлы разных форматов могут быть сжаты в различной степени. Например, текстовые файлы сжимаются очень хорошо. Набор файлов объемом, скажем, 100 Кбайт, часто может быть сжат где-то до 15-20 Кбайт. Хуже сжимаются изображения, почти не уменьшаются при сжатии музыкальные файлы. Наиболее популярные форматы сжатия файлов: ¦ ARJ; ¦ ZIP; ¦ GZIP; ¦ RAR; ¦ ACE; ¦ BZIP и BZIP2. Чтобы сжимать и разжимать файлы с использованием этих форматов, существуют различные программы. Наиболее популярна сегодня программа WinRAR (рис. 21.2).  Рис. 21.2. Окно программы WinRAR. Внутри этой программы можно перемещаться по файлам и папкам, как в обычном файловом менеджере. Для создания архива или добавления в него выделенных файлов следует нажать сочетание Alt+A или же выбрать из меню Команды пункт Добавить файлы в архив. Откроется окно (рис. 21.3), в котором можно указать название архива, выбрать формат архива, метод сжатия, а также настроить другие параметры.  Рис. 21.3. Добавление файлов в архив в программе. Аналогично можно произвести и обратные действия: просмотреть архивированные файлы и каталоги как в обычной папке и разархивировать их. Программа отображает список файлов архива, их реальный размер, размер в сжатом виде и тип. Она также может конвертировать архивный файл из одного формата в другой, выключить компьютер после завершения процесса сжатия, переслать архив по электронной почте, поместить комментарий к архиву и т. д. Дефрагментация файловой системыПри интенсивной работе на компьютере пользователю часто приходится создавать, копировать, перемещать, удалять большое количество файлов, кроме того, сама операционная система создает и удаляет много временных файлов. Вскоре это может привести к тому, что многие файлы на компьютере станут фрагментированными. Современные операционные системы предусматривают возможность записи файла на диск не подряд, а фрагментами. Теперь пользователю не нужно думать о величине свободных блоков на диске, достаточно заботиться только о наличии свободного места – остальное система сделает сама. Однако появляется другая проблема: чем больше фрагментирован файл, тем медленнее компьютер с ним работает. В связи с этим рекомендуется периодически проводить профилактическую дефрагментацию жесткого диска, в процессе которой система располагает файлы на жестком диске так, чтобы фрагментация исчезла. Это долгий процесс, во время которого не следует запускать другие программы, а также необходимо позаботиться о бесперебойном поступлении питания, так как, если питание отключится во время дефрагментации, некоторые файлы могут быть потеряны. Частота использования этой программы зависит от того, насколько плотно вы работаете с компьютером – от одного раза в три месяца до еженедельного. В операционной системе Windows XP есть встроенные средства для дефрагментации. Откройте Проводник, щелкните правой кнопкой мыши на нужном диске и выберите из контекстного меню пункт Свойства. В открывшемся окне перейдите на вкладку Сервис (рис. 21.4). Теперь нажмите кнопку Выполнить дефрагментацию. Откроется окно (рис. 21.5), в котором будет представлено следующее: ¦ в верхней части – список разделов, которые можно подвергнуть дефрагментации (нужный раздел выбран по умолчанию); ¦ в нижней части – схематическое представление файлов на диске: красным цветом показано, где расположены фрагментированные файлы, а синим – где не фрагментированные. Отображается это все только после проведения анализа.  Рис. 21.4. Вкладка Сервис окна свойств жесткого диска.  Рис. 21.5. Окно Дефрагментация диска. Нажмите кнопку Дефрагментация – сначала будет проведен анализ расположения файлов на диске, а потом – собственно дефрагментация. При этом ход процесса будет отображаться на индикаторе. Можно приостановить процесс с помощью кнопки Пауза или вообще остановить его с помощью кнопки Остановка. Мониторинг состояния системыПрограммы контроля за состоянием системы весьма полезны в повседневной работе. К их функциям относится контроль за температурой процессора и материнской платы, наблюдение за скоростью вращения вентиляторов и некоторыми другими параметрами, а также предупреждение пользователя о критических состояниях. Одной из популярных программ такого рода является MB Probe. При запуске программа сразу сворачивается и видна в области уведомлений системной панели в виде пиктограммы, отображающей температуру процессора. По желанию можно настроить попеременное отображение температуры процессора, материнской платы и корпуса. Щелкнув левой кнопкой мыши на значке, программу можно развернуть в окно с подробной информацией обо всех контролируемых параметрах (температура, скорость вращения, вольтаж) (рис. 21.6). В этом же окне находится кнопка Properties, нажав которую, вы попадете в окно настроек программы (рис. 21.7).  Рис. 21.6. Окно программы MB Probe.  Рис. 21.7. Настройка программы MB Probe. В этом окне можно настроить критические уровни всех параметров. Например, на вкладке Temperature можно указать температуру процессора и материнской платы, при достижении которой программа должна подать сигнал тревоги, а также температуру, при достижении которой программа должна выключить компьютер. На вкладке Voltage можно установить предел допустимого отклонения от номинального напряжения. На вкладке Fan – минимально допустимое значение скорости вращения вентиляторов. На вкладке Tasks следует установить, что программе предпринять при достижении критического уровня того или иного параметра: ¦ автоматически развернуть окно или разместить поверх других окон; ¦ подавать периодические сигналы с помощью встроенного динамика; ¦ мигать пиктограммой статуса работы программы; ¦ записывать предупреждения в специальный LOG-файл. Программа может работать под управлением операционной системы Windows любой версии. Однако для ее запуска в системах Windows NT/2000/XP необходимо предварительно установить драйвер GIVEIO. Для этого в поставку программы входит файл драйвера и утилита NTINST, с помощью которой драйвер можно автоматически установить. В остальном программа установки не требует. Программа MB Probe работает только с теми видами датчиков и узлов материнской платы, которые может автоматически определить. В документации к программе перечислены все комплектующие, работа программы с которыми была проверена, а также указано для каких систем параметры программы следует специально настроить и какие комплектующие программой пока не поддерживаются. Защита от вирусовОписывая работу на компьютере, нельзя не упомянуть такую актуальную проблему, как компьютерные вирусы и защита от них. Многие пользователи неверно представляют себе, что такое компьютерный вирус, и поэтому боятся его больше, чем надо. Искаженное понимание термина встречается даже в кинофильмах: так, в одном американском фильме злоумышленники шприцем извлекали вирус из компьютера и… вводили его человеку! Сразу успокоим всех тех, кто боится заразиться от своего компьютера. Это невозможно, даже если очень захотеть. Компьютерный вирус – программа определенного типа, перехватывающая контроль над какими-либо процессами, выполняющая вредные действия в процессе работы и т. п. Что же это за программа? Обычно вирус не является отдельным программным файлом, а существует в теле других программ. Вот, например, типичный сценарий размножения классического вируса. ¦ Программист, написавший вирус, дописывает его код к какой-либо программе, которую другие пользователи могут скачать и поставить на свой компьютер в качестве полезной утилиты. ¦ Пользователи устанавливают зараженную программу. При ее запуске управление сначала передается коду вируса, который остается в памяти в виде подпрограммы, которая дописывает свой код во все запускаемые программы или некоторые из них, которые могут быть скопированы другими пользователями. ¦ В определенное время резидентная подпрограмма вируса активизируется и выполняет какие-либо действия. Многие вирусы не столько опасны, сколько могут напугать своими хулиганскими действиями, например, неожиданно выводя на экран какой-либо текст или открывая лоток привода компакт-дисков через определенный промежуток времени, или неожиданно издавая серию громких звуков из системного динамика. Еще во времена господства операционной системы DOS в начале 90-х гг. был известен вирус «пирожок». Все, что он делал, это время от времени приостанавливал выполнение текущей программы и выводил на экран сообщение «Хочу пирожок!». Вернуться к работе при этом возможности не было. Кто-то, приложив чувство юмора, сообразил, что нужно напечатать на клавиатуре слово «пирожок» и нажать Enter. После этого компьютер успокаивался и можно было работать дальше. Однако бывают вирусы, которые наносят компьютерной системе вред. Такие вирусы могут без каких-либо внешних проявлений, вроде сообщения на экране, удалить системные файлы или пользовательские файлы определенного типа и т. д. Одним из наиболее известных вирусов такого рода в свое время стал вирус «Чернобыль», который выводил компьютер из строя так, что его невозможно было больше использовать без серьезных вмешательств со стороны специалистов. Он делал две вещи одновременно: портил загрузочный сектор первого жесткого диска и BIOS компьютера. Таким образом, на жестком диске терялась информация о разделах, и им становилось невозможно пользоваться без восстановления на специальной аппаратуре, да и это восстановление могло быть неполным. При следующем включении или перезагрузке компьютер вообще не мог загрузиться, так как была стерта информация из BIOS, включающая его загрузочный блок. Сегодня основным источником распространения вирусов является Интернет. Поэтому не следует открывать письма с подозрительными вложениями. Например, ваш деловой партнер вдруг присылает письмо с предложением посмотреть на эротическую картинку, которая тут же и прилагается. Скорее всего, эта картинка на самом деле является запускаемым файлом (или PIF-файлом), а имя ее может быть записано, например, так: kartinka.jpg.exe. Как вы видите, после имени файла следует фальшивое расширение JPG, чтобы вы подумали, что это картинка, затем следует множество пробелов, чтобы не было видно окончания имени файла, где есть настоящее расширение – EXE. Открыв «картинку», вы запустите исполняемый файл, который активизирует вирус. Однако от всего не убережешься, так как существует огромное количество разных способов самозапуска вирусов на компьютере пользователя. Поэтому для лучшей защиты следует установить на компьютер антивирусную программу. Антивирусная программа сканирует систему время от времени, проверяя наличие кодов известных ей вирусов, и пытается удалить их оттуда или же отправить зараженные файлы в специальную область – Карантин, откуда они не могут нанести никакого вреда. Кончено, количество новых вирусов в мире ежедневно растет. Хорошие антивирусные разработчики оперативно реагируют на появление новых вирусов, выпуская антивирусный код для каждого вируса практически сразу после того, как тот был запущен в распространение. Поэтому антивирусную программу, которая установлена на компьютере, следует регулярно обновлять. Многие подобные программы можно настроить так, что они автоматически будут скачивать обновления с указанной периодичностью с сервера разработчиков программы. Из известных антивирусных программ можно порекомендовать программу «Антивирус Касперского» (рис. 21.8).  Рис. 21.8. Окно программы «Антивирус Касперского Professional». Она распознает огромное количество вирусов и умеет их обезвреживать, а обновления для нее выпускаются каждый день. Глава 22Дублирование данных Современные носители информации обладают высокой надежностью, однако нельзя быть полностью застрахованным от возможных сбоев оборудования. Проблемы с программами, даже операционными системами можно решить путем их переустановки, но если пропадет информация и восстановить ее окажется невозможным, это может быть гораздо большей проблемой. Любой носитель может испортиться. Например, книга может промокнуть, сгореть, дискета, которая сейчас является наименее надежным носителем, может испортиться под влиянием магнитных полей, например в метро. Компакт-диск может быть поцарапан, поврежден некачественным приводом или испорчен длительным воздействием света. Однако больше всего неприятностей может принести выход из строя жесткого диска. В некоторых случаях информацию на нем можно восстановить. Однако лучше вовремя позаботиться об архивации важных данных, содержащихся на диске. Современные жесткие диски обычно оснащаются системой S.M.A.R.T., что означает Self-Monitoring And Reporting Technology, то есть технология самотестирования и отчета. Такие диски при включении сами себя тестируют и в случае приближения выхода из строя, заранее предупреждают об этом пользователя, чтобы тот успел перенести на другой носитель все важные данные с этого диска. Однако и на отчеты S.M.A.R.T. полностью полагаться не стоит. Поэтому возьмите за правило регулярно копировать всю важную информацию с жесткого диска на другие носители. Чтобы не запутаться в большом количестве компакт-дисков и DVD, снабдите их этикетками с перечнем файлов. Это легко можно сделать, например, с помощью простой и удобной программы cdrLabel. Программа распространятся условно бесплатно, и ее пробную версию можно скачать с сайта разработчиков (www.cdrLabeL.com). Открыв программу и выбрав нужный привод, вы увидите основное окно программы (рис. 22.1).  Рис. 22.1. Окно программы cdrLabel. Изначально оно пустое. Прочитав вставленный диск, программа отобразит все имеющиеся на нем имена файлов и каталогов в виде, готовом для распечатки на лицевой и обратной стороне диска. Можно также настроить некоторые дополнительные параметры и ввести название диска. Если дисков много, сведения о них можно каталогизировать с помощью пограммы-каталогизатора, например CD Collection (рис. 22.2).  Рис. 22.2. Окно программы CD Collection. Вам придется последовательно вставлять каждый из дисков в привод, чтобы программа добавила сведения о них в свою базу данных. Нудно, но зато потом найти нужный файл будет очень просто – воспользовавшись поиском, встроенным в программу. Вы сразу будете знать, какой диск доставать с полки, чтобы взять с него нужный файл. Глава 23Защита коммерческой информации В заключение необходимо сказать несколько слов о защите коммерческой информации. При передаче через Интернет важной информации часто прибегают к ее шифрованию. Для чего это нужно? Приведем простой пример. Допустим, некая компания предлагает какую-либо услугу или доступ к закрытой информации на сайте за определенную плату. При этом оплатить услугу можно по банковской кредитной карте. Для этого на сайт этой компании пользователь должен переслать данные о своей карте. Если эти данные будут открыто передаваться по сети, есть вероятность их перехвата злоумышленниками. Чтобы максимально снизить риск подобных происшествий, применяется шифрование информации, вернее той части, которая может представлять интерес для похитителей. В Интернете часто применяют метод шифрования с открытым ключом (рис. 23.1). Если говорить в двух словах, то он заключается в следующем. Допустим, Иванов хочет, чтобы любой человек мог послать ему зашифрованную информацию. Иванов создает два ключа – один для зашифровки информации, другой – для ее расшифровки. Один из них он объявляет открытым и выкладывает в свободный доступ. Другой ключ является закрытым, личным ключом, и Иванов сохраняет его в надежном месте. Предположим, в какой-то момент Петров хочет послать Иванову зашифрованную информацию. Он берет эту информацию и шифрует ее с помощью открытого ключа Иванова. Иванов принимает посланную информацию и расшифровывает ее своим личным ключом. Заметим, что никто больше расшифровать эту информацию не может, даже сам Петров, если он уже забыл, что там такое, и уничтожил оригинал.  Рис. 23.1. Схема метода шифрования с открытым ключом. Для шифрования информации (при пересылке сертификатов, электронных платежей и пр.) широко применяются программа PGP и ее клон GPG. Еще один пример – шифрование при использовании электронных подписей. Предположим, партнеры должны подписать договор электронными подписями. Сторона, которая договор составляет, назовем ее «Большая Контора», пересылает его другой, например «Пикколо», в зашифрованном виде. При этом она для шифрования пользуется, естественно, открытым ключом «Пикколо». Однако вместе с этим договором она пересылает свою электронную подпись, зашифрованную собственным закрытым ключом. «Пикколо» получает договор и расшифровывает его своим закрытым ключом. Затем, чтобы проверить подпись, она расшифровывает ее открытым ключом «Большой Конторы». Если все в порядке, то можно считать, что подпись подлинная, поскольку никто другой не мог воспользоваться для шифрования этим закрытым ключом. Затем «Пикколо» поступает точно также: к договору присоединяет свою подпись, зашифрованную собственным закрытым ключом. «Большая Контора» получает этот документ и расшифровывает подпись открытым ключом «Пикколо». Если он подходит, значит, подпись подлинная. Шифрование с открытым ключом поддерживают многие популярные программы, включая браузер Internet Explorer, а также почтовую программу The Bat!. |

|

|||

|

Главная | В избранное | Наш E-MAIL | Добавить материал | Нашёл ошибку | Наверх |

||||

|

|

||||