|

||||

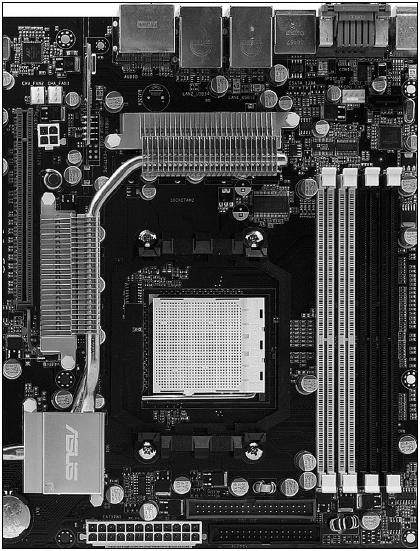

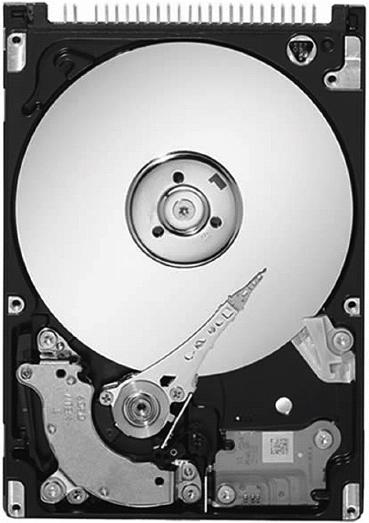

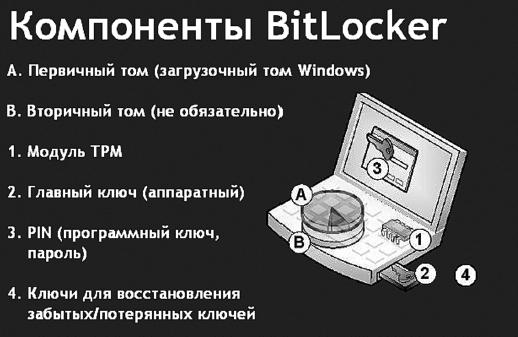

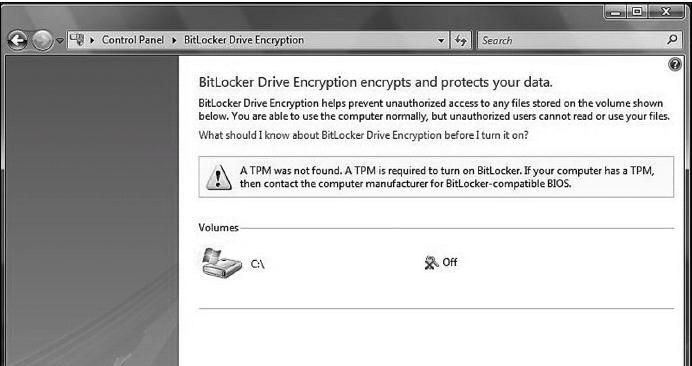

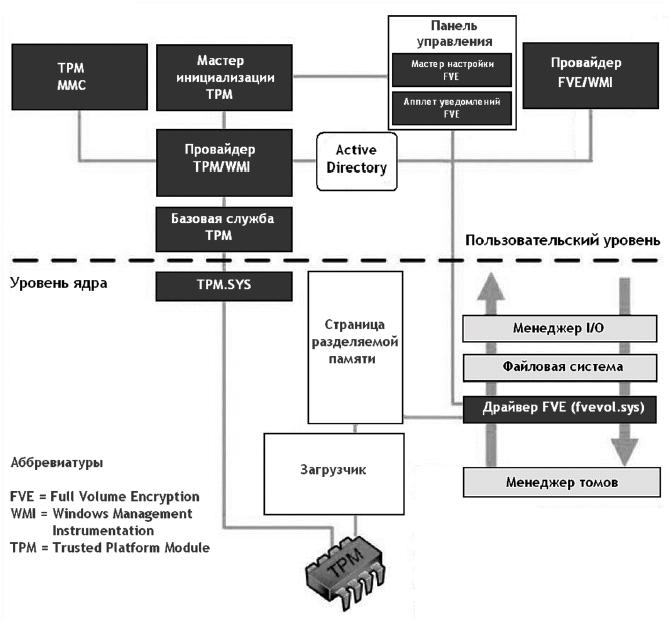

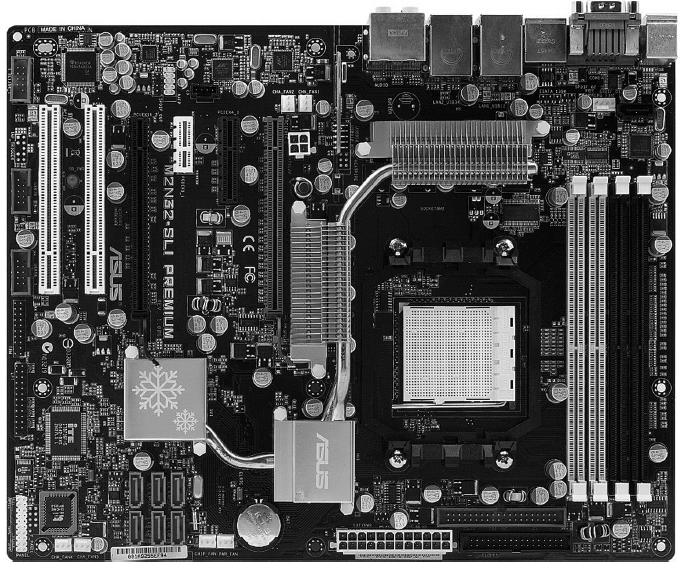

Приложение 5Технология Trusted Platform Module  Постоянно растущее количество «червей», вирусов и элементарных дыр в современных операционных системах и сетевых сервисах заставляет ИТ-специалистов разрабатывать все новые и новые средства информационной безопасности. Ранее использовались преимущественно программные решения – аппаратно-программные были доступны далеко не всем. Сейчас же благодаря технологии TPM (Trusted Platform Module) данные решения пришли в массы и стали доступны каждому. В этом приложении мы поговорим о том, что такое TPM и почему имеет смысл использовать эту технологию на предприятии. Что такое TPMTPM представляет собой микроконтроллер, предназначенный для реализации основных функций по обеспечению безопасности с использованием ключей шифрования. Чип TPM устанавливается на материнской плате компьютера и осуществляет взаимодействие с остальными компонентами системы через системную шину. Концепция «доверяемых платформенных модулей» (именно так переводится на русский язык аббревиатура TPM) принадлежит консорциуму Trusted Computing Group (TCG), который существует с 2004 года. Сама технология TPM появилась не в 2004 году, а раньше. В 1999 году был создан Альянс доверяемых компьютерных платформ (Trusted Computing Platform Alliance, TCPA). В этот альянс входили важнейшие разработчики аппаратного и программного обеспечения – IBM, HP, Microsoft и др. Несмотря на именитость участников, деятельность альянса напоминала известную басню о лебеде, раке и щуке: каждый «тянул воз» на себя (каждый член альянса имел право отменить решение, принятое другими членами), поэтому TPM развивалась довольно неспешно. В 2004 году альянс TCPA был преобразован в консорциум TrustedComputingGroup. Структура этой организации была другой. Важные решения могут принимать только избранные компании (они называются промоутерами – promoters). Такими компаниями сейчас являются Intel, HP, IBM, AMD, Seagate, Sony, Sun, Microsoft и Verisign. Остальные компании (их более тысячи) имеют право лишь участвовать в разработке черновых спецификаций или просто получать более ранний доступ к новым разработкам. Основным результатом деятельности TCPA/TCG является «доверяемый платформенный модуль», который раньше назывался «чипом Фрица» (Fritz Chip). Назван он был в честь американского сенатора Фрица Холлингса (Fritz Hollings), известного своей поддержкой системы защиты авторских прав на цифровую информацию (Digital Rights Management, DRM). Задачи TPMОсновная задача TPM – это создание безопасного компьютера, в котором проверяются и защищаются все процессы связи, а также аппаратное и программное обеспечение. Под защитой связи подразумевается не процесс защиты сетевого соединения, а защита процесса взаимодействия между отдельными частями системы (например, ОС). Модуль TPM может использоваться и для проверки целостности и авторства данных. Доступ к данным должны иметь только авторизиро-ванные пользователи, при этом должна обеспечиваться безопасность передачи самой информации. Проверка целостности обеспечит защиту системы от вирусов, «червей» и других программ, изменяющих данные без уведомления пользователя. При разработке TPM не ставилась задача создать модуль только для предохранения персональных компьютеров или ноутбуков от вирусов – данную технологию можно использовать для обеспечения безопасности мобильных телефонов, КПК, устройств ввода, дисковых накопителей. Вместе с ним можно применять устройства биометрической идентификации. Защитой сетевых соединений занимается отдельное подразделение TCG – Trusted Network Connect (TNC). Мы не будем рассматривать плоды деятельности TNC, а ограничимся только TPM. «Железо» и математикаЛогично предположить, что сам чип TPM на материнской плате ничего не решает. Нужна поддержка со стороны остального «железа» и математики – программного обеспечения. Например, вы можете установить жесткий диск с поддержкой TPM (рис. П37). Такие жесткие диски уже давно выпускает Seagate (Momentus 5400 FDE.2).[18] Но Seagate – далеко не един ственный производитель винчестеров с функцией шифрования. Другие производители, например Hitachi, также выпускают «криптографические накопители». Так что выбор «железа» у вас есть (прочитать о других производителях аппаратного и программного обеспечения с поддержкой TPM можно на сайте www.tonymcfadden.net).  Рис. П37. Жесткий диск Seagate Momentus 5400 FDE.2 Рис. П37. Жесткий диск Seagate Momentus 5400 FDE.2 Что касается ОС, технология TPM поддерживается большинством современных операционных систем – Windows Vista, Microsoft Windows Server 2003 SP1, Microsoft Windows XP SP2, Windows XP Professional x64, SUSE Linux (начиная с версии 9.2) и Enterprise Linux (начиная с версии 3 update 3). Как работает TPMКак уже отмечалось, модуль TPM реализуется в виде чипа на материнской плате. Чип TPM интегрируется в процесс загрузки компьютера и проверяет хэш системы с помощью алгоритма SHA1 (Secure Hash Algorithm), он вычисляется на основании информации обо всех компонентах компьютера, как аппаратных (процессора, жесткого диска, видеокарты), так и программных (ОС). В процессе загрузки компьютера чип проверяет состояние системы, которая может быть запущена только в проверенном режиме (authorized condition), что возможно лишь в случае обнаружения правильного значения хэша. Настройка TPM в WindowsВ следующем руководстве описывается использование служб TPM в Windows Vista: http://www.oszone.net/display.php?id=4903. В Windows Vista и Windows Server 2008 применяется технология шифрования дисков BitLocker, которая тесно взаимосвязана с доверяемыми модулями (рис. П38). О настройке BitLocker в Windows Server 2008 и Vista (рис. П39, П40) можно прочитать здесь: http://www.securitylab.ru/contest/300318.php; http://www.oszone.net/4934/VistaBitLocker.  Рис. П38. Компоненты BitLocker Рис. П38. Компоненты BitLocker  Рис. П39. Шифрование BitLocker выключено: модуль TPM не установлен или выключен (в BIOS) Рис. П39. Шифрование BitLocker выключено: модуль TPM не установлен или выключен (в BIOS)  Рис. П40. Схема взаимодействия Full Volume Encryption и TPM в Windows Рис. П40. Схема взаимодействия Full Volume Encryption и TPM в Windows Готовые системы с поддержкой TPMГотовые TPM-компьютеры уже давно есть в свободной продаже: как ноутбуки, так и настольные компьютеры. Обычно такие системы выпускаются именитыми производителями вроде HP, поэтому их цена может быть слегка завышена (доплата «за марку»). Желающим сэкономить можно порекомендовать купить «железо» с поддержкой TPM и собрать все вместе самостоятельно. Необходимые материнские платы выпускаются многими производителями, например ASUS (M2N32-SLI Premium), MSI (Q35MDO) и др (рис. П41).  Рис. П41. Материнская плата ASUS M2N32-SLI Premium (с поддержкой TPM) Зачем нужна TPMВо-первых, TPM – это повышение общей безопасности системы и дополнительная, реализованная на аппаратном уровне защита от вирусов, «троянов» и прочей компьютерной нечисти. А на безопасности, особенно на предприятии, как мы знаем, экономить не стоит. Во-вторых, TPM – это шифрование данных на жестком диске. TPM позволяет найти компромисс между безопасностью и производительностью. Поскольку шифрование осуществляется на аппаратном уровне, это практически не отражается на производительности. В-третьих, с помощью TPM можно вообще обойтись без пароля, использовав вместо него отпечаток пальца пользователя. Согласитесь, довольно эффективное решение. Вчера подобные системы мы видели в наполовину фантастических фильмах, а сегодня – это уже реальность. TPM не панацеяВажно помнить, что TPM не универсальное средство и не панацея от всех компьютерных невзгод. Хороший антивирус и брандмауэр никто не отменял. TPM разрабатывался больше для защиты интересов софтварных гигантов: дабы не позволить пользователю запускать нелицензионный софт. С этой точки зрения еще не ясно, TPM – это хорошо или плохо, учитывая количество нелицензионных программ на наших просторах. Давайте будем смотреть правде в глаза – пиратского софта очень много. Также не нужно забывать о человеческом факторе. Человек может намеренно сообщить пароль к своей системе или записать его где-то на желтой бумажке, которую приклеит к монитору, или просто установить очень простой пароль, который несложно подобрать. В этой ситуации TPM точно не поможет. Тут на помощь приходит софт, а именно системы контроля доступа, но это – другая история. Примечания:1 Прежде чем приступить к чтению этой книги, стоит поговорить о единицах измерения информации. Базовая единица измерения информации – это один бит. Бит может содержать одно из двух значений – или 0, или 1. Восемь битов формируют байт. Этого количества битов достаточно, чтобы с помощью ноликов и единичек закодировать 1 символ. То есть в одном байте помещается 1 символ информации – буква, цифра и т. д. 1024 байта – это один килобайт (Кб), а 1024 килобайта – это 1 мегабайт (Мб). 1024 мегабайта – это 1 гигабайт (Гб), а 1024 гигабайта – это 1 терабайт (Тб). Обратите внимание: именно 1024, а не 1000. Почему было выбрано значение 1024? Потому что в компьютере используется двоичная система счисления (есть только 2 значения – 0 и 1), 2 в 10-й степени – это и есть 1024. Не всегда, но часто большая буква «Б» при указании единицы измерения информации означает «байт», а маленькая – «бит». Например, 528 Мб – это 528 мегабит, если перевести эту величину в мегабайты (просто разделите на 8), то получится 66 мегабайтов (66 МБ). 18 2,5-дюймовый жесткий диск Momentus 5400 FDE.2 (full disk encryption) от Seagate поставляется в составе ноутбуков ASI C8015+ (стоимость ноутбука примерно 2100 долларов). Винчестер обладает встроенной системой динамического шифрования с аппаратным ускорением и поддержкой TPM. Кроме того, в состав ноутбука включена система считывания отпечатков пальцев, что делает его примерно на 20 % дороже обычного ноутбука с такой же конфигурацией. Размер жесткого диска Momentus может быть 80, 100, 120 и 160 Гб. Используется интерфейс SATA 3 Гбит/с. Главная особенность Momentus FDE.2 заключается в шифровании/дешифровании записываемой и считываемой информации с помощью алгоритма AES со 128-битным ключом на уровне микропрограммного обеспечения (firmware) DriveTrust. Шифрование данных производится абсолютно прозрачно, то есть незаметно для пользователя. В открытом (незашифрованном) виде информация представляется только в приложениях. На жестком диске данные хранятся только в зашифрованном виде. Обычно процесс программного шифрования существенно снижает производительность системы (кто работал с PGPDisk, тот понимает, о чем идет речь). Но поскольку в случае с Momentus FDE.2 шифрование осуществляется на аппаратном уровне, то это увеличивает загрузку центрального процессора всего на несколько процентов. При загрузке TPM-системы пользователь должен ввести свой пароль. Пароль нужен не только для продолжения загрузки, но и для дешифрования данных. Раньше тоже можно было установить пароль в SETUP, без которого невозможна загрузка операционной системы. Но ведь можно было снять жесткий диск и подключить его к другому компьютеру. Если не применялись какие-либо криптографические средства, то считывание информации с жесткого диска не представляло проблем. В случае с TPM, даже если вы снимете HDD и подключите его к другому компьютеру, вы не сможете прочитать информацию, поскольку она зашифрована, а вы не знаете пароля для ее расшифровки. А что делать, если пользователь забыл пароль? Тогда можно применить главный пароль. А если забыт главный пароль (или вы его попросту не знаете), тогда… Кроме того, предусмотрена функция crypto-erase, которая предназначена для уничтожения всех данных с жесткого диска. Такая операция необходима при списании винчестера или при передаче его другому пользователю. |

|

|||

|

Главная | В избранное | Наш E-MAIL | Добавить материал | Нашёл ошибку | Наверх |

||||

|

|

||||